Une nouvelle attaque de phishing ciblant les clients Orange : rien de nouveau sous le soleil d'automne me direz-vous ! Encore une ! Et oui.... mais celle-ci est super bien faite et d'une qualité quasiment sans faille...

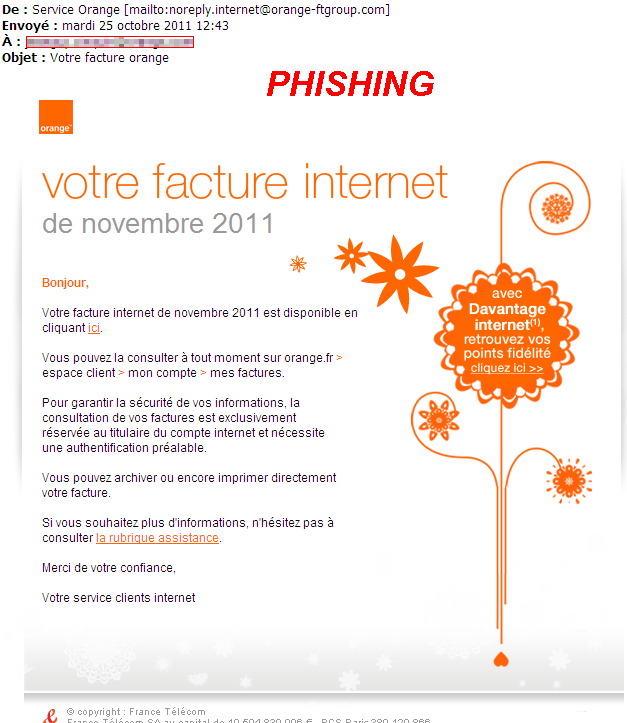

De façon assez classique, tout commence par un mail. Aucune faute d'orthographe ou de caractères "bizarroïdes", la mise en page est irréprochable : normal, c'est du copier-coller...

screenshot du mail de phishing:

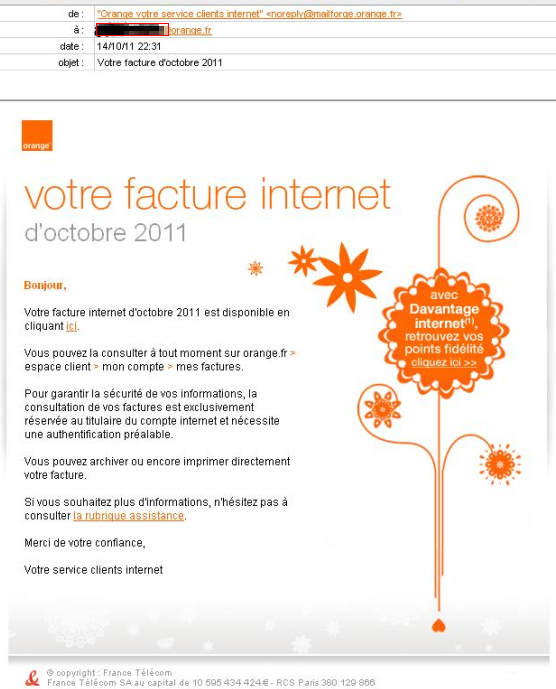

screenshot d'un mail légitime :

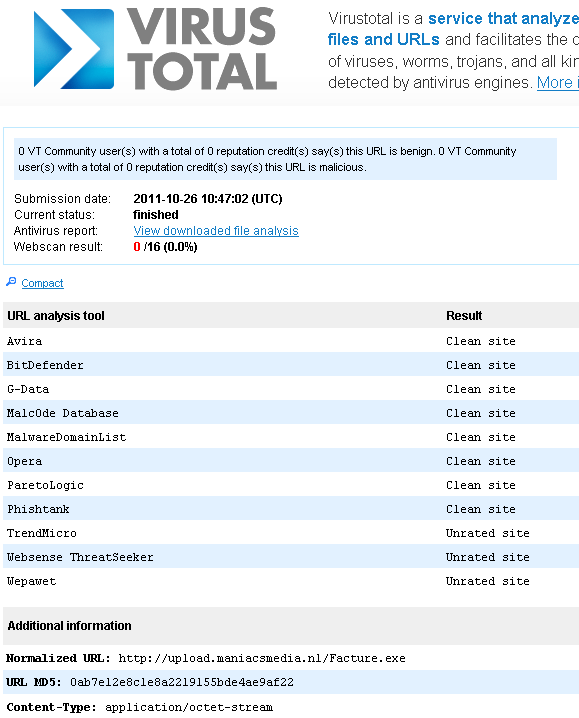

bases de réputation d'URLs et antivirus : sortez, y'à rien à voir !

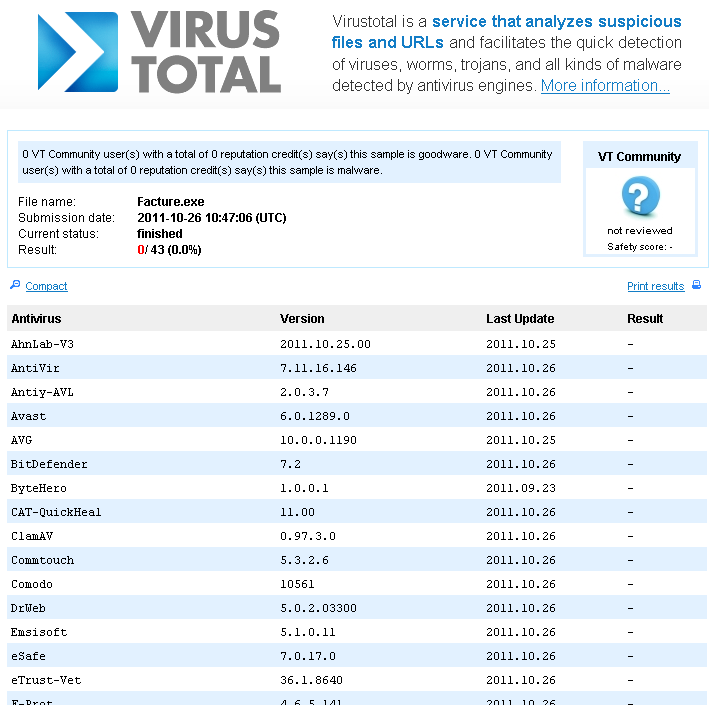

Si on clique sur l'un des liens contenus dans le mail de phishing, au lieu d'être redirigé vers le site orange, le téléchargement d'un fichier "Facture.exe" se lance. Le passage de ce fichier via le site virustotal.com montre qu'il est inconnu des antivirus.

- L'URL est inconnue (0/16) des bases de réputation (test virustotal.com)

- Une analyse du fichier via virustotal.com montre que les antivirus ne détectent rien (0/43). (test virustotal.com)

Donc les moyens techniques standard de prévention et de détection sont impuissants.

c'est simple mais très bien plannifié

Outre une mise en oeuvre relativement simple (ré-utilisation du contenu d'un mail original, plateforme de partage de fichiers pour diffuser le malware), cette attaque joue avec le facteur "timing".

En effet, les mails de notification de facture sont normalement envoyés vers le milieu du mois en cours. Il y a environ 15 jours entre le mail du mois d'octobre et celui de phishing. Les attaquants ont donc à leur disposition une fenêtre d'environ 15 jours avant l'envoi du mail officiel de la part d'orange...

Pour ceux qui ont lancé le fichier exécutable "Facture.exe", leur machine pourra être restée dans les mains d'une tierce partie pendant près de 2 semaines... Le temps de collecter des informations personnelles, d'envoyer du spam ou de lancer des attaques en DDoS.... Bref, toutes les missions que l'on peut confier à une machine zombie.

la méfiance comme seule protection : 3 indices

Les 3 indices qui doivent mettre la puce à l'oreille ?

- La facture de novembre 2011 qui arrive alors que nous ne sommes qu'en octobre : étrange !

- Une URL qui pointe sur autre chose que "r.mailforge.orange.fr" : suspect !

- Un fichier exécutable (ici "Facture.exe") : alerte !

Après, je vous le concède, il faut faire attention et être assez suspicieux : cliquer sur l'un des liens est vite fait... Il ne reste plus qu'un clic pour lancer l'exécutable et c'est fini... Un antivirus à jour ne pourra pas rattraper le coup.

vers qui envoyer ces messages douteux ?

Vous avez reçu ce genre de message ? Des doutes ou des questions ? Parlez-en à un expert si vous en avez un sous la main. Dans tous les cas, faites attention.

Vous pouvez remonter ce genre de messages vers la cellule Abuse d'Orange Internet : abuse@orange.fr . Pour plus d'infos, je vous encourage à jeter un oeil sur cette page du site de l'assistance Orange : vous y trouverez toutes les infos utiles.

d'ou vient le mail ? comment a-t-il été envoyé ?

Comme j'ai été en mesure de récupérer les entêtes SMTP du mail d'origine, j'ai pu creuser un peu plus que d'habitude..... Mais ça sera pour un prochain bulletin ! :-)

PS: mes remerciements à Jean-Guy C. pour la remonté d'info !

Jean-François Audenard

Au sein de la direction sécurité du Groupe Orange, je suis en charge de la veille sécurité et de la sensibilisation à la sécurité. Franchise, optimisme et bonne-humeur sont mes moteurs quotidiens