Los datos son fundamentales para todos y para todo

Muchas empresas migran a la nube sin considerar completamente las implicaciones de seguridad. Es posible que le den importancia a este tema, pero al trasladar las operaciones a la nube, la seguridad no siempre recibe la atención que debería: su enfoque y sistemas de ciberseguridad deben transformarse junto con su estrategia y transformación general de TI.

Hoy en día, las organizaciones albergan grandes cantidades de datos, generados por un número cada vez mayor de dispositivos y sistemas conectados. Y junto con este crecimiento masivo de datos, naturalmente, viene un mayor riesgo de filtraciones.

Para ayudar a abordar esto, existe un número creciente de iniciativas de cumplimiento normativo relacionadas con la seguridad. Estos incluyen el Reglamento de Protección de Datos de Generación (RGPD) de la UE y Gaia-X, una federación de proveedores de servicios e infraestructura de datos europeos (Orange se enorgullece de ser miembro fundador del proyecto Gaia-X). Otros esquemas incluyen el estándar de seguridad de datos de la industria de tarjetas de pago (PCI DSS). Es importante mantenerse continuamente bien informado sobre las actualizaciones y modificaciones de cualquiera de estas regulaciones para cumplir con las normas y mantener la seguridad de los datos.

Puede valer la pena implementar una matriz de asignación de responsabilidades (RACI) para garantizar la claridad y ayudar a lograr sus objetivos finales. RACI representa "responsable, consultado e informado", y es un enfoque que puede ayudar al proveedor de la nube y al cliente a comprender las responsabilidades y necesidades de cada uno. Ningún proveedor de la nube podrá cubrir todos los ángulos desde el comienzo del acuerdo, por lo que las organizaciones deben tomar el control y hacerle las preguntas correctas a su proveedor de la nube. Esas preguntas deben cubrir áreas cruciales de enfoque tales como:

- Acceso privilegiado

- Copia de seguridad y recuperación

- Parches y actualizaciones

- Monitoreo constante

- Soluciones SIEM

- NOC / SOC

- Cumplimiento normativo

- Viabilidad a largo plazo

- Ubicación de datos

- Estado de la investigación

- Segregación de datos

- Disponibilidad

Las circunstancias determinan el enfoque

Antes de la pandemia COVID, usted o los administradores de TI de su proveedor de servicios normalmente tenían un plan claro y una hoja de ruta sobre cómo transformar el entorno de TI, qué hacer y cuándo. Había valor en las evaluaciones conjuntas de oportunidades y en establecer la velocidad del cambio para su organización. He visto empresas que impulsan su estrategia de TI en función de su hoja de ruta comercial, donde los presupuestos de TI también se establecieron en función de la demanda o el rendimiento del negocio. Llamo a esta fase la fase de diseño de TI.

Durante el COVID, la velocidad a la que se podía llevar a cabo la transformación cambió, con el diseño y la estrategia del servicio de TI vinculados a los empleados que trabajan desde casa y los cambios en las expectativas de los clientes. Las evaluaciones de oportunidades conjuntas tuvieron que realizarse virtualmente debido a los bloqueos, lo que significa que no hubo reuniones cara a cara. Por lo tanto, si bien la velocidad a la que se transformó la TI fue muy rápida, hubo un cambio de una TI liderada por el negocio a una TI habilitadora del negocio. Los presupuestos de TI, que solían asignarse durante cinco años, se adelantaron porque había que adaptarse a los tiempos, la agilidad y la velocidad del mercado que creó la pandemia. Me refiero a esta situación como transformación COVID en lugar de transformación digital. Durante este tiempo, también vimos una aceleración en el pensamiento sobre la gestión sin contacto a través de la automatización extrema, las infraestructuras listas para la nube, la red resiliente y la ciberseguridad mejorada.

Significaba que las empresas no tenían tiempo suficiente para evaluar cómo un cambio en el diseño o la estrategia de TI se vincularía con su plan general de TI con respecto a la introducción de un nuevo SaaS o la infraestructura que se traslada de las instalaciones a la nube. Además, las empresas no tuvieron tiempo de revisar la postura general de seguridad. Llamo a esta fase "push-push", en lugar de que sea un momento en que las empresas implementen un pensamiento basado en una hoja de ruta o plan de TI claro.

Post-COVID, habrá un cambio hacia un modelo híbrido, tanto en la forma en que la TI facilita la arquitectura futura como en la forma en que el negocio y la TI coexistirán, con objetivos definidos que cumplan con las metas organizacionales. TI deberá centrarse en dos factores importantes: primero, la computación en la nube ha evolucionado y rápidamente se ha vuelto aún más flexible y confiable; y segundo, la afluencia masiva de miles de pequeñas empresas al espacio digital, empresas que anteriormente no habían sido parte de la ecuación.

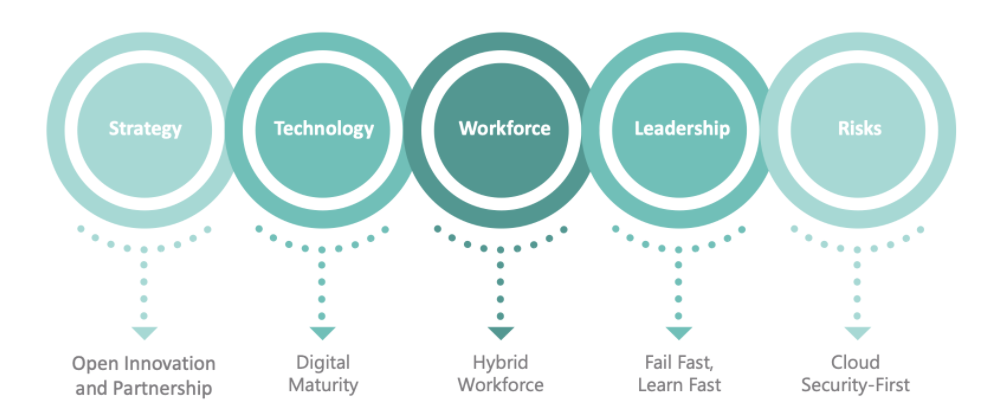

Reforzar la fuerza de trabajo híbrida con la transformación de la nube

(Fuente de la imagen: www.itconductor.com)

En el mundo post-COVID-19, con tantas personas trabajando de forma remota, la nube debe hacerse más grande y mejor y, lo que es más importante, más segura. Esto también requerirá una gran combinación de SaaS, PaaS, inteligencia artificial (IA) y aprendizaje automático (ML). Sin embargo, el área de enfoque más importante será permitir que las empresas más pequeñas usen plataformas en la nube sin comprometer la calidad o la seguridad.

En resumen: la seguridad ante todo, en la nube o sin ella

La seguridad simplemente debe estar integrada en su forma de pensar desde el comienzo de sus conversaciones con un proveedor de la nube. Algunas organizaciones pueden preocuparse por poner funciones comerciales vitales como TI o sistemas de pago en la nube debido a problemas de seguridad. Aún así, es importante recordar que el desafío no está en la seguridad de la nube en sí.

En la mayoría de los casos, las filtraciones de datos suelen ser el resultado de un error del usuario, no del proveedor de la nube que no aplica las políticas y los controles de seguridad adecuados. Si implementa políticas de seguridad sólidas basadas en principios de confianza cero y capacita a sus empleados para que sigan esos principios correctamente, debería tener un viaje seguro a la nube.

Nikhil Sharma

Soy Director de Multi - Cloud (APAC) en Orange Business, y aporto al puesto más de 18 años de experiencia en gestión de servicios de TI, ciberseguridad y computación en la nube. En mis horas libres, disfruto publicando documentos técnicos sobre tecnología nativa de la nube, blogueando e investigando, revisando y auditando documentos cuando lo soliciten a través de mi red.

Learn more

Consultoría y servicios gerenciados

Superar los desafíos que trae la transformación digital y crear un ambiente de trabajo centrado en el ser humano.