L’expression « Deep web » désigne les zones du réseau Internet qui ne sont pas couvertes par les engins de recherche usuels.

Cela peut être dû à la volonté des pourvoyeurs de contenus de ne pas publier ouvertement ce dernier, ou tout simplement à l’incapacité des moteurs de recherche d’indexer une zone.

La taille de ce « Deep web » semble assez difficile à définir, mais tous les articles l’évoquant s’accordent à dire qu’il représente la face immergée de l’iceberg. Bref, un territoire immense à parcourir.

L’un des outils pour accéder à ces contenus se nomme TOR (mais il y a aussi freenet, I2P et certainement bien d’autres). Ce dernier ouvre en effet la porte aux sites en « .onion ». Cela ne couvre clairement pas tout le « Deep web », mais apporte malgré tout une extension de périmètre intéressante.

l’outil TOR

TOR est un bel outil, qui apporte en sus la possibilité de surfer anonymement, ce qui peut être important dans certains cas. Pour ces deux qualités, il mérite les nombreux articles qui lui sont consacrés.

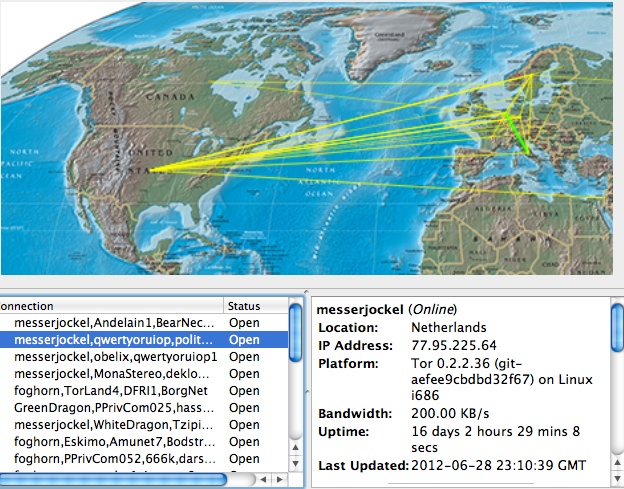

Je regrette pour ma part ce que j’appellerai un léger manque d’objectivité, en ne voyant que peu remonter le fait que les multiples rebonds rendent la navigation assez lente. La capture d’écran ci-dessous vous donnera une idée de la chose.

Néanmoins, en dehors de la possibilité d’accéder au « deep web », sujet de cet article, ses capacités à chiffrer le trafic en font un outil intéressant pour des personnes se connectant sur des points d’accès de non confiance.

Coté surf anonyme, l’outil fourni permet de voir des adresses IP différentes à chaque connexion. Pour plus d’information sur l’outil et ses possibilités, vous pouvez vous reporter à un article du blog dédié à ce sujet.

c’est parti pour la ballade

Le « deep web », pour le nouvel arrivant que je suis, est porteur de belles promesses. La possibilité d’accéder à de nombreux sites porteurs d’informations non divulguées au tout venant. Cela est peut être vrai, il faut cependant bien prendre en compte deux éléments importants :

- Il n’y a pas de moteur de recherche global. Il faut donc partir d’une liste et travailler par rebond. La démarche demande du temps, de la méthode et un peu de chance.

- Cela a beau être le deep weeeeeeeeeeeb, zone d’ombre et d’inconnu, il y a toujours autant d’ânerie ou de choses non fonctionnelles. Cela prend du temps pour arriver sur de la matière sérieuse.

Enfin bref, je suis pour ma part parti de la page suivante (que l’on trouve à peu près partout sur le web - celui référencé et officiel – ce qui prouve donc qu’elle ne doit pas être aussi « deep » que cela. Attention le lien fait référence à une page .onion, TOR est donc obligatoire pour y accéder).

Ce point de départ permet de trouver quelques éléments intéressants, mais je crois qu’utiliser l’expression « chercher une aiguille dans une botte de foin » est bien adaptée.

Chose réjouissante pour un grand lecteur, il est malgré tout possible de trouver de nombreuses documentations, et même des pièces de musée (Official phreaker manual – 1987 !). Un bon moyen pour se cultiver et comprendre d’où arrivent les techniques modernes. Et cela d’autant que dans un cas comme le phreaking, les techniques utilisées dans le passé ont été « oubliées » par les admin sécurité et font encore de nombreux dégâts.

Néanmoins, même si les choses présentées ci-dessus peuvent paraitre sympathiques, il ne faut pas oublier que le deep web (version « onion » tout au moins) est également un endroit où l’on croise des dealers, de la pornographie, des activitées douteuses de tout poil… Bref, la promenade peut se révéler beaucoup moins innocente pour un PC et un surfeur qu’il n’y parait au premier abord. Attention donc.

ce que j’en retiens finalement

Après quelques heures à chercher des liens intéressants sur ce que j’appellerais la zone « onion », il me semble qu’il y a beaucoup de désaxés, de pornographie et de ventes d’objets plus ou moins légaux.

Le naïf arrivant sur ce nouveau domaine et pensant trouver des perles sur la sécurité pouvant lui apprendre bien des choses repart quelque peu déçu. A part certains sites proposant de travailler de façon conjointes pour craquer des passwords, rien de bien intéressant.

La zone « onion » m’apparait comme un outil pour pouvoir créer un espace de travail privé et restreint, mais certainement pas pour accéder aux mêmes zones sans être introduit par quelqu’un de la communauté. Pour finir, un retournement de situation amusant : les liens que j’ai trouvé les plus intéressants m’on été fournis par une recherche via Google…

Cedric

crédit photo : copyright Victoria, fotolia.com

Cedric Baillet

Membre actif de la communauté sécurité d'orange Business Services, je suis aujourd'hui en charge, au sein de l'équipe marketing « sécurité », de la bonne prise en compte de la sécurité dans nos offres traitant des communications sur IP, et cela du mode cloud à l'intégré classique. Un large périmètre pour rencontrer des problématiques complexes sur le plan technique comme sur le plan organisationnel. Bref, un océan de motivation pour toute personne qui marche au challenge et à l'envie d'apprendre.