Chaque année entre décembre et janvier, les éditeurs de sécurité nous livrent sous forme d’articles de blog ou de rapports plus détaillés leurs analyses de l’année écoulée et leurs prévisions pour l’année à venir. Plus détaillées que les prédictions de Madame Soleil et sans conteste plus sérieuses, ces analyses sont nourries par les faits antérieurs et des capacités d’analyse de plus en plus poussées.

Cependant la prédiction reste un art difficile mais, comme tout le monde, je suis curieux de savoir à quelle sauce nous allons être mangés durant l’année qui commence ! Le but de cet article est de dresser un état des lieux forcément partiel (tous n’ont pas rendu leur copie à temps !) des tendances de l’année 2014 selon les éditeurs.

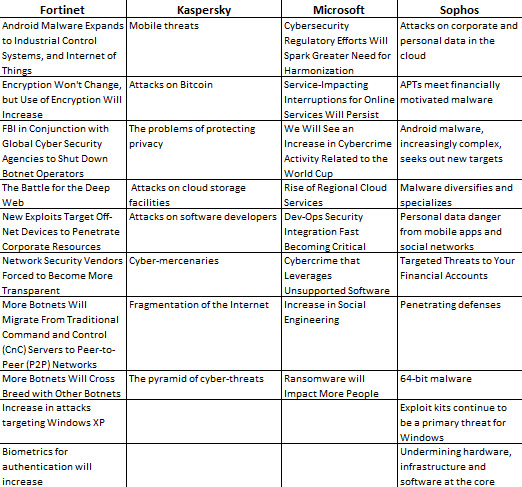

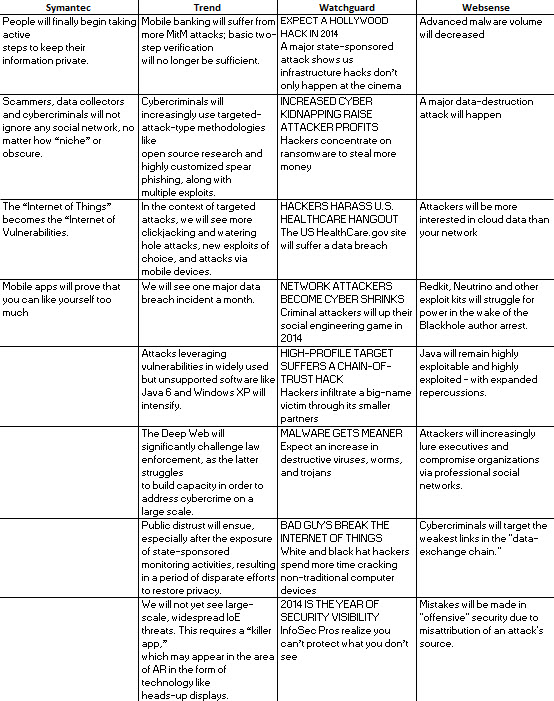

Disons le tout de suite : aucune tendance ne fait l’unanimité parmi les éditeurs, chacun ayant ses spécificités et mettant l’accent sur tel ou tel point. Il y a tout de même quelques grandes lignes directrices dans les menaces qui nous attendent.

les mobiles, encore les mobiles

Sans grande surprise, les menaces contre les mobiles arrivent parmi les plus citées des éditeurs. Kaspersky et Fortinet en font leur numéro un. Pour la plupart des éditeurs, Androïd (qui représente désormais le système d’exploitation dominant) restera la cible privilégiée des attaques. La motivation financière ne faisant plus le moindre doute, les applications bancaires pourraient être les cibles privilégiées en 2014.

Dans son document, Trend micro relève qu’un américain sur cinq a consulté ses comptes bancaires sur son mobile en 2013 et que la tendance est croissante. Les menaces les plus actives pourraient donc être de type « man in the middle » pour intercepter les codes d’accès aux comptes bancaires des victimes. Les malwares de type Perkel et Zitmo étant déjà capables de ce type d’exploit, ils pourraient être les « stars » de l’année 2014.

les systèmes d’exploitation obsolètes seront les plus ciblés

Tenir son système d’exploitation à jour est une des règles n°1 de la sécurité et l’année prochaine pourrait apporter la preuve qu’un OS qui n’est plus supporté est une mine d’or potentielle pour les pirates. 2014 sera (normalement) l’année de la fin de support de Windows XP, le 8 avril précisément.

Relevée par Sophos, Trend Micro et Fortinet cette menace est à prendre au sérieux. En effet il semblerait que plus d’un tiers des PC dans le monde tournent encore sous Windows XP ! Nous pourrions donc voir apparaître dès la fin du support le développement de malwares exploitant des failles d’ors et déjà identifiées et gardées en réserves par des pirates prêts à les vendre aux plus offrants. Microsoft rappelle qu’une migration avant cette date est indispensable pour se protéger efficacement.

le ciblage des attaques à l’aide des réseaux sociaux et du « social engineering »

Si certains éditeurs comme Websense annoncent une diminution du nombre de nouveaux malware, ceux-ci seront de plus en plus ciblés et forgés pour atteindre une cible bien précise et être plus difficiles à déceler.

Symantec, WatchGuard et Microsoft relèvent que les réseaux sociaux devraient « aider » les attaquants à identifier les maillons faibles, humains ou organisationnels pour renforcer encore l’efficacité de l’attaque. Le but recherché est toujours le même : obtenir toujours plus d’argent en volant ou en détruisant des données.

la destruction de données nouvelle arme de chantage ?

Plusieurs éditeurs comme Sophos annoncent d’ailleurs des attaques contre les données qu’elles soient personnelles ou business. Les services cloud devraient être particulièrement ciblés. Websense et Trend Micro annoncent même des destructions de données massives pour l’année à venir. Que ce soit sous le terme de ransomwares ou autre, les cybercriminels devraient utiliser la menace de destruction de données pour soutirer de l’argent à leurs victimes. Microsoft estime que ces menaces toucheront tous les types d’entreprises et plus particulièrement en Europe.

les attaques contre l’Internet des objets : le débat de l’année 2014 ?

Tout objet communiquant est susceptible d’être attaqué. Que ce soient des caméras de surveillance, des systèmes industriels Scada ou des appareils médicaux tous ces objets sont maintenant connectés.

Dans ses prévisions WatchGuard y consacre un chapitre et Symantec qualifie même cet « Internet des objets » d’ «Internet des menaces » ! Cependant, d’autres sont plus nuancés. Les analystes de Sophos par exemple ne croient pas à des attaques massives contre cet Internet des objets tout en reconnaissant que les preuves des vulnérabilités ont été faites. Pour Trend Micro, on est même dans le « buzzword » en attente de l’application qui sera à la fois le blockbuster de cet Internet des objets mais aussi la première victime !

des menaces événementielles

Ajoutons à ces grandes tendances des menaces plus anecdotiques à l’occasion de la coupe du monde de foot, contre les bitcoins ou plus locales comme celles contre le système de santé américain. 2014 devrait donc être, à en croire les éditeurs, une année riche en évènements de sécurité. Le tableau récapitulatif vous aidera à vous faire votre opinion.

Philippe

crédit photo : © Wolfgang Reif - Fotolia.com

Philippe Macia

Après un passé de formateur, d’opérationnel IT, d’avant-vente technique et de responsable service client, j’ai rejoint l’équipe sécurité d’Orange Business en tant que chef de produit. Je suis très attaché à l’expérience utilisateur et à la simplicité d’administration des solutions que nous créons. Mes maîtres mots : partage du savoir, logique, pragmatisme et simplicité.