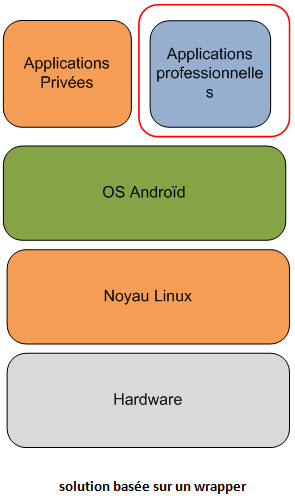

Après avoir vu dans une première partie comment certains éditeurs proposent de séparer strictement la sphère professionnelle de la sphère personnelle en utilisant la virtualisation, voici la seconde solution :

le wrapper, ou sandbox

Le principe reprend celui de Java avec sa fameuse machine virtuelle, on peut aussi parler de sandbox ou encore de wrapper.

Il s’agit d’une application qui va contrôler l’environnement professionnel dans une bulle sécurisée. Les applications qui s’exécutent dans cette sandbox sont sécurisées car contrôlées directement par la sandbox. Les documents seront de la même manière cryptés et partageables entre les applications au sein de cette sandbox. La politique de sécurité peut être gérée par un outil d’administration.

L’application sécurisée ou le wrapper est ensuite mise à disposition de l’utilisateur sur un magasin d’applications privé à l’entreprise ou poussée grâce à une solution de MDM.

avantages et inconvénients du wrapper

L’avantage de ce modèle est qu’il permet théoriquement de contrôler les applications de tout type d’OS y compris les applications développées en HTML 5 car souvent un navigateur spécifique est développé pour la partie entreprise et ce afin de contrôler l’accès aux sites mobiles et/ou internet dans la sphère professionnelle et ainsi empêcher la diffusion de scripts malicieux.

Les inconvénients de ces solutions :

- plus légers que les conteneurs, les wrappers nécessitent cependant une intervention sur le téléphone via l’installation d’une application (mais sans modification de la ROM)

- toutes les applications sécurisées par un wrapper doivent être recompilées, ce qui, même avec les outils fournis par les éditeurs, peut se révéler chronophage

- l'expérience utilisateur est forcément modifiée car les outils diffèrent de ceux d’origine (applications de messagerie ou de navigation différentes de celles fournies par le constructeur)

conclusion

Les deux approches sont intéressantes mais ne visent pas les mêmes niveaux de sécurité. Les entreprises devant mettre à disposition des utilisateurs des données très sensibles devraient se focaliser sur les solutions de conteneur. Les applications sécurisées par des wrappers devraient néanmoins satisfaire à la plupart des besoins de sécurité des entreprises.

J’attire cependant l’attention sur l’impact de ces solutions sur les performances des smartphones qui réservent ces solutions à des modèles hauts de gamme disposant d’un processeur rapide et d’une batterie de grande capacité.

Philippe

crédit photo : © Scanrail - Fotolia.com

Après un passé de formateur, d’opérationnel IT, d’avant-vente technique et de responsable service client, j’ai rejoint l’équipe sécurité d’Orange Business en tant que chef de produit. Je suis très attaché à l’expérience utilisateur et à la simplicité d’administration des solutions que nous créons. Mes maîtres mots : partage du savoir, logique, pragmatisme et simplicité.