Les métadonnées sont embarquées dans tous les documents que nous générons sur un ordinateur. Cela concerne les documents des suites « office » (MS & Open), mais aussi les images, les pdf, et la plupart de ce que nous pouvons produire. En quoi cela est-il indiscret ? Et bien il est possible de trouver le nom de l’auteur, la version du logiciel utilisé par ce dernier, l’OS, la référence du PC, un mail, des imprimantes, des dossiers partagés,…

Bref une manne d'informations pour qui voudrait essayer de cartographier un réseau et prendre de l’information sur l’applicatif.

la puissance des métadonnées

Je n’avais trouvé jusqu’à ce jour que peu de traces sur l’utilisation de ces informations dans les différents guides que j’ai pu parcourir sur les audits et pentests. La phase de reconnaissance est pourtant universellement reprise avec la recherche sur Google, l’inévitable scanning ou un peu d’ingénierie sociale. Bref, la traque du chasseur pour trouver des éléments afin de rentrer sur le réseau d’une cible. Je ne vois que deux raisons à ce manque d'infos, un oubli par les différents auteurs ou, plus probable, un aspect des choses à coté duquel j’ai dû passer jusqu’ici.

Et pourtant, les métadonnées se révèlent extrêmement puissantes. Je ne comprends pas qu’une plus grande publicité ne leurs ait pas été accordée jusqu’à aujourd’hui. En effet, en exploitant google convenablement, il est très facile de s’apercevoir qu’une quantité impressionnante de documents se trouvent accessibles, avec leurs pépites, ne demandant qu’à être trouvées.

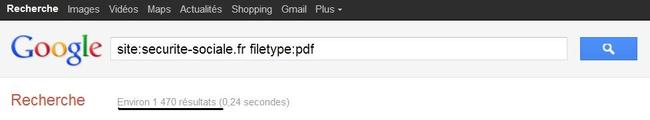

Figure 1: Recherche de documents pdf sur google pout le site securite-sociale.fr

Convaincu par tout ceci, je me suis mis à la recherche de l’outillage adéquate pour « transformer » l’essai et valider cette perception. Après tout, lorsqu’une idée comme celle-ci germe dans un esprit aujourd’hui, il y a de très fortes probabilités pour que quelqu’un y ait déjà pensé et produit un utilitaire. Résultat de la recherche : FOCA.

FOCA : un outil redoutable

Il s’agit d’un utilitaire permettant au choix d’analyser ses propres documents ou de réaliser un vrai mapping d’un domaine pour retrouver l’ensemble des documents qui pourraient être disponibles, puis les analyser. Après avoir joué un peu avec, je n’ai qu’une seule chose à dire : bluffant.

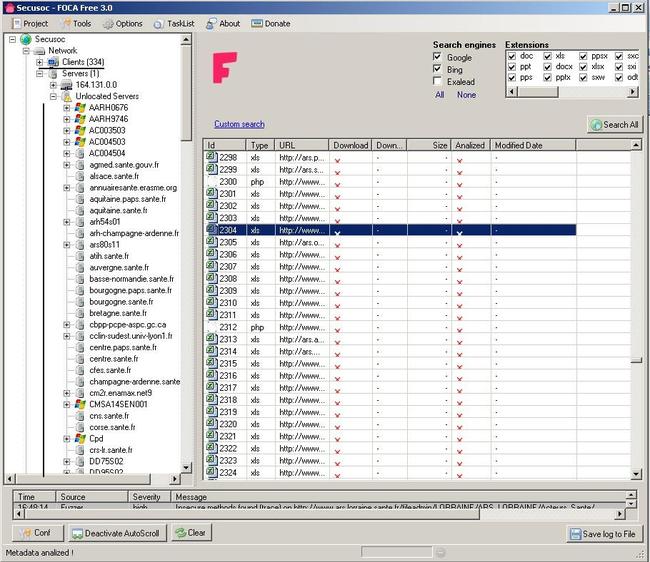

La capture ci-dessous vient de l’analyse du portail en libre accès de la sécurité sociale. Comme on peut le voir, les documents mis à la disposition de la population française sont d’une indiscrétion terrible.

Figure 2 : Capacité à extraire des informations sur les postes clients et les serveurs

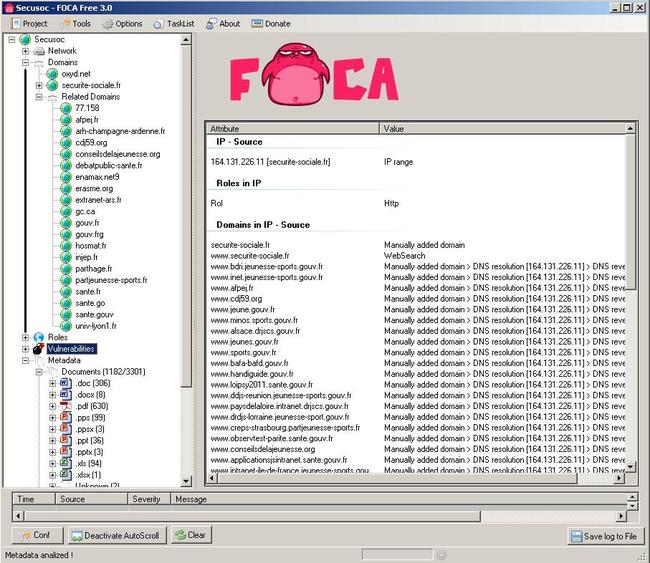

Figure 3 : Capacité à scanner les domaines de façon récursive et automatisée

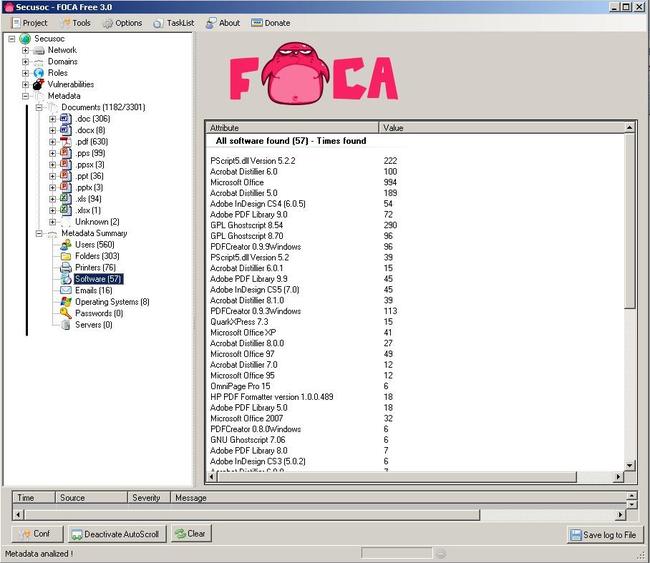

Figure 4 : Capacité à extraire des information sur l'environnement utilisateur

ma conclusion

Bref, les capacités de mapping, d’analyse et de présentation synthétique de cet outil en font un must have. Je ne peux que conseiller à tout un chacun de l’utiliser sur son domaine public pour vérifier que tout est bien maitrisé, ce qui est assez peu probable si j’en crois les différents essais auxquels je me suis livré.

Il va de soit que l’ensemble de ces documents, si non intentionnellement mis en ligne, peuvent receler des informations de niveau « confidentiel » récupérables avec une facilité quasiment enfantine.

Pour ceux qui ont besoin de se détendre après cette lecture, je vous recommande cette vidéo des auteurs du logiciel FOCA. Ils y font preuve d’un certain humour auquel, je dois reconnaitre, j’ai eu du mal à échapper.

Cedric

Crédit photo : © Andrea Danti - Fotolia.com

Membre actif de la communauté sécurité d'orange Business Services, je suis aujourd'hui en charge, au sein de l'équipe marketing « sécurité », de la bonne prise en compte de la sécurité dans nos offres traitant des communications sur IP, et cela du mode cloud à l'intégré classique. Un large périmètre pour rencontrer des problématiques complexes sur le plan technique comme sur le plan organisationnel. Bref, un océan de motivation pour toute personne qui marche au challenge et à l'envie d'apprendre.