C'est l'été et vous vous demandez certainement où sont passés les cahiers de vacances de votre enfance... Rassurez-vous, ceux-ci n’ont pas disparu et le blog sécurité vous en propose même une version inédite : amusez-vous ! Voici le premier jeu : les mots croisés. Avec ça, impossible de passer de mauvais moments sur la plage ou de passer pour un ignare alors que votre femme lit "Voilou" (ou que votre homme construit des châteaux de sables). C'est l'été, place à l'humour et au kitch sur le blog sécurité...

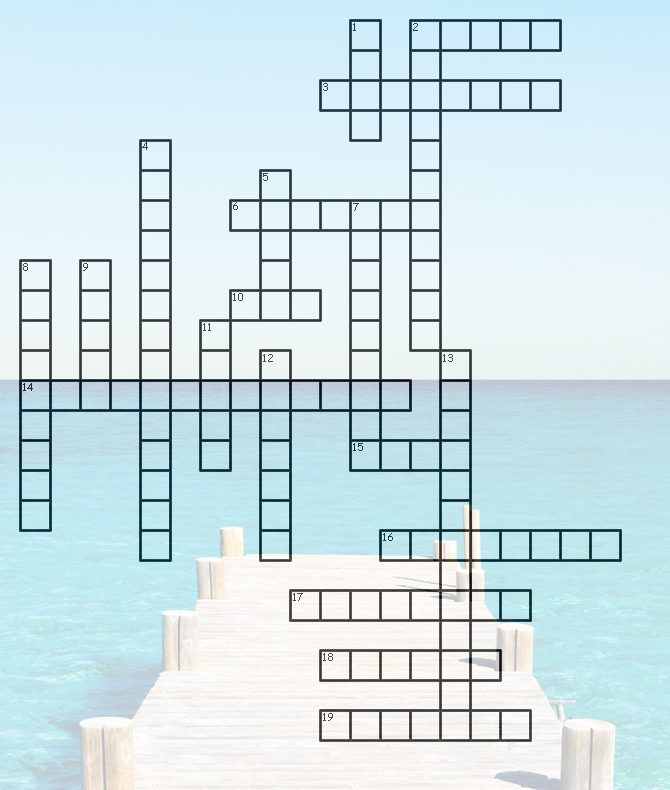

premier jeu : les mots croisés

Le principe est simple : il faut retrouver tous les mots de la grille grâce aux définitions données en annexe. Bien entendu, on a fait ça en rapport avec les derniers articles du blog... bon courage ! :-)

définitions pour les lignes

2. Nouvelle localisation des ressources informatiques

3. Ressentie par le RSSI à 10.000 pieds

6. Moyen de prendre l'empreinte de données

10. Abbréviation de cross-site scripting

14. Type d'attaques DDoS utilisant les requêtes DNS

15. Publicité indésirable faite via les réseaux ToIP

16. Technique d'escroquerie ciblant les boites aux lettres

17. Nom du célèbre professeur

18. Equipement informatique contrôlé à l'insu de son utilisateur

19. Nom du ver ciblant les systèmes SCADA

définitions pour les colonnes

1. Pratique consistant à utiliser ses équipements personnels

2. Procédé de cryptographie utilisant une clé

4. Faiblesses dans un système informatique

5. Votre clé pour aller sur le Deep Web

7. Mouvement hacktiviste se manifestant notamment sur Internet

8. Unité égale à 1.000 milliards de terabytes

9. Communauté travaillant sur la sécurité des applications Web

11. Programme secret de surveillance de la NSA

12. Programme développé dans le but de nuire à un système informatique

13. Processus de vérification de la conformité d'un produit

la solution

Laissez-nous vos solutions dans les commentaires : on vous dira si vous avez vu juste !

Vincent

edit : maintenant que toute la série est publiée, voici de quoi retrouver tous les épisodes facilement :

crédit photo: copyright Beboy - fotolia.com

Chez Orange Business, je suis en charge du domaine Sécurité au sein de la Direction du Développement des Produits et des Services. Mes expériences passées au cœur d'entités opérationnelles m'amènent à porter un regard particulier sur les difficultés de mise en œuvre des politiques et stratégies de sécurité pour les entreprises. Sécurité, efficacité et pragmatisme sont mes principaux axes de réflexion.